> Plataforma

Colossos29 Analytics é uma plataforma de pesquisa acadêmica que utiliza inteligência artificial (Processamento de Linguagem Natural - PLN) para coletar, processar e disponibilizar dados relacionados a crimes do Rio de Janeiro registrados na rede social Twitter. Sua finalidade é informar a população.

Acessar Mancha Criminal> Arquitetura

Colossos29 Analytics é uma plataforma que foi implementada a partir da Metodologia de Mineração Automatizada de Eventos de Segurança (M2AEV). O intuito inicial da plataforma era mostrar os resultados dos dados processados das redes scociais e oriundos dos experimentos gerados em uma pesquisa de mestrado. Como as informações exibidas nesta plataforma são uteis para a população e para os órgãos de segurança, deu-se continuidade manutenção da plataforma.

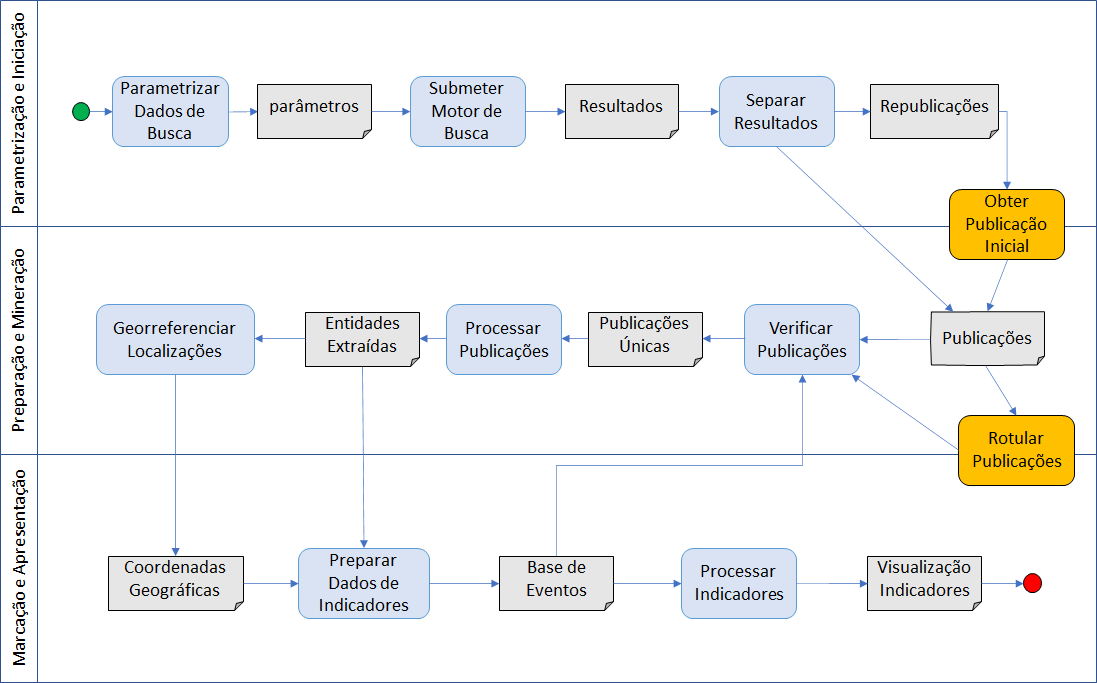

Arquitetura da Metodologia

A M2AEV foi dividida em três blocos denominados: Parametrização e Iniciação; Preparação e Mineração; e Marcação e Apresentação. Cada um desses blocos é composto por tarefas que contém atividades para prover melhor entendimento e legibilidade ao funcionamento de cada ação executada na mineração, permitindo assim a descoberta do conhecimento. A figura ilustra a estruturada a metodologia de mineração automatizada.

Camadas da Metodologia

M2AEV foi projetada em quatro camadas, cada uma, com tarefas correspondentes às suas respectivas atividades de forma a abranger todo o ciclo de vida da mineração de dados. Diferente de outras metodologias genéricas, possui peculiaridades relacionadas ao seu domínio e questões tecnológicas. Um exemplo é a criação de uma entidade nomeada inteiramente nova chamada Evento de Segurança, que representa a presença de um relatório de informações importantes a serem processadas.

Implementação da Metodologia

M2AEV foi implementada por meio de um bot desenvolvido na linguagem de programação Python que persiste as informações obtidas em um banco de dados PostgreSQL. O bot é montado, configurado, parametrizado e carregado na camada de Recuperação. As parametrizações são feitas por um agente externo que tem flexibilidade para tornar a execução das camadas automática ou manual.

> Pesquisadores

Flavio Mosafi

Doutorando em Engenharia de Defesa com ênfase em Inteligência Artificial no Instituto Militar de Engenharia (IME). Mestrado em Sistemas de Computação no Instituto Militar de Engenharia (IME). Master Business Administration em Gestão Estratégica de TIC na Universidade Federal do Rio de Janeiro (UFRJ). Especialização em Administração de TI na Universidade Federal Fluminense (UFF).

Julio Duarte

Doutorado e mestrado em Informática pela Pontifícia Universidade Católica do Rio de Janeiro (PUC-Rio). Atualmente é professor do Programa de Pós-graduação em Sistemas e Computação do Instituto Militar de Engenharia. Tem experiência em áreas multidisciplinares: aprendizado de máquina, aprendizado profundo, inteligência artificial, processamento de linguagem natural do português.

Gustavo Marchisotti

Doutorado em Sistemas de Gestão Sustentável na UFF. Mestrado Executivo em Administração de Empresas pela FGV/EBAPE. Pesquisador do Laboratório de Governo e Negócios Eletrônicos da EBAPE (e:lab), Núcleo de Competitividade, Estratégia e Organização da Escola de Engenharia da UFF (LabCEO), Núcleo de Inovação e Tecnologia para a Sustentabilidade (NITS).

Fátima Bayma

Doutora em Educação pela UFRJ. Mestre em Administração Pública pela University of Connecticut (EUA). Bacharel em Administração Pública pela EBAPE/FGV. Professora Titular da FGV nos cursos de Graduação , Mestrado e Doutorado em Administração da EBAPE/FGV. Membro do Conselho Estadual de Educação do Rio de Janeiro.

Wallace Ugulino

Doutorado em Ciências pela Pontifícia Universidade Católica do Rio de Janeiro (PUC-Rio). Mestrado em Ciências pela Universidade Federal do Estado do Rio de Janeiro (UNIRIO). Atualmente sou Professor Sênior na Universidade de Twente (UTwente, Holanda) como parte da Faculdade de Engenharia Elétrica, Matemática e Ciência da Computação (EEMCS).

> Serviços

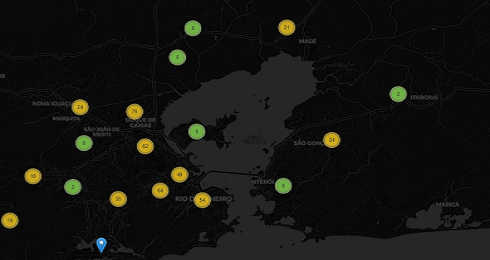

Dashboard

Dashboard com indicadores dos crimes sintéticos e analíticos para análise e tomada de decisão.

Acessar Dashboard

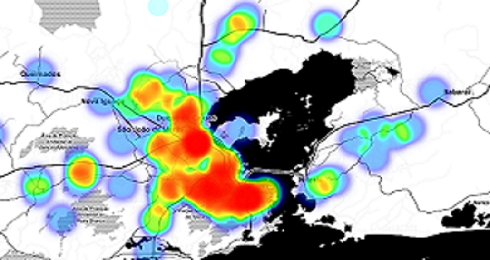

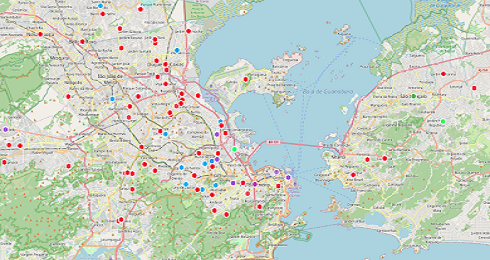

Mapas

Mapas interativos exibindo a frequência dos crimes que ocorrem no estado do Rio de Janeiro.

Acessar Mapas> Publicações

Automated Statistics Extraction of Public Security Events Reported Through Microtexts on Social Networks

Lately, Rio de Janeiro State has been characterized by the occurrence of successive public security events... Leia mais

Lately, Rio de Janeiro State has been characterized by the occurrence of successive public security events (shootings, assaults, robberies, etc.), causing great insecurity, affecting the daily lives of the population, and worrying public security agencies in the fight against crime. Although the indicators of public security events recently decreased, there is still a feeling of insecurity, while the population uses social networks to notify illegal acts that occurred in their vicinity. Although this collaboration is limited to the crimes that occurred, many published messages are difficult to interpret. Knowledge Discovery is a process of extracting data in an implicit, previously unknown, and useful way that can be applied for different purposes. In this context, Natural Language Processing is a powerful tool that allows the extraction of information from these unstructured data. This work proposes a methodology for automatic knowledge extraction, in the form of statistics related to public security events posted on social networks, particularly the ones occurred in Rio de Janeiro. The main contribution of this work is the proposal of a methodology for the construction of an Information System that allows the collection of statistics of notified public security events. In addition to this methodology, which can also be used in the construction of other Information Systems, this work contributes with a public security event recognition model that has a performance of 95%, and an available dataset that can be used to support other researches, such as: the identification of new behavior patterns, the discovery of hidden knowledge, among other fronts.

Artigo May 2022 SBSI XVIII

Public Safety Management Through Artificial Intelligence Applied To Twitter Microtexts: #Collaborativesecurity

Security agencies have been striving to reduce crime in the city... Leia mais

Security agencies have been striving to reduce crime in the city, through the application of security techniques, intelligence services and the use of public policies to mitigate public insecurity (Instituto de Segurança Pública [ISP], 2020). However, with the advent of the internet and especially of social networks, the opportunity for a more proactive action opens up, as it is now possible to report criminal acts in real time, maintaining a pseudo anonymity while providing collaboration between users of these social networks.

Artigo Nov 2021 SEMEAD XXIV

Ontologia de fundamentação para interoperabilidade semântica entre sistemas de comando e controle (C2)

In recent years, the need to communicate faster and more efficiently between the media and information... Leia mais

In recent years, the need to communicate faster and more efficiently between the media and information systems has led both academia and industry to provide new methods and artifacts that aim to meet this demand. In the military context, depending on the circumstances, an efficient exchange of information can make the mission successful. However, there are numerous issues to be pointed out so that the so desired efficiency in the exchange of information is achieved. The term interoperability is quite broad and used in several domains, but its essential remains, being a form of exchange of information between agents. One of the big problems in interoperability is when two different systems that handle the same type of data can not get along. In other words, data from the same domain are mapped in different ways, making semantic interoperability between them difficult. This work, from a hypothetical scenario, aims to create a conceptual model based on a foundation ontology and its derivations to be a means in the continuous improvement process used in C2 systems.

Trabalho Out 2021 PEBD 2021

Metodologia para Extração Automatizada de Estatísticas Relacionadas a Eventos de Segurança de Microtextos das Redes Sociais

Nos dias atuais é muito difícil encontrar algum indivíduo que não esteja cadastrado em alguma rede social... Leia mais

Nos dias atuais é muito difícil encontrar algum indivíduo que não esteja cadastrado em alguma rede social. Muitas destas pessoas as utilizam por meio de seus computadores e dispositivos móveis, tornando-as parte de suas vidas. Com isso as redes sociais passam a ser um instrumento de colaboração para troca de informações. A facilidade com que essas informações são geradas, juntamente com o seu crescimento exponencial, torna essas mensagens nas redes sociais uma abundante fonte de informação para descoberta de conhecimento ocultos e secretos. Tais descobertas não seriam possíveis pelos métodos tradicionais, visto a quantidade de informações geradas por segundos. Diante disso, foi criado uma metodologia de mineração automatizada para mineração de dados por meio do PLN (Processamento de Linguagem Natural), ramo da inteligência artificial, focado em identificar eventos de segurança (tiros, roubos, operações policiais, assaltos, dentre outros) ocorridos no Rio de Janeiro. A metodologia foi dividida em três blocos denominados: Parametrização e Iniciação; Preparação e Mineração; Marcação e Apresentação. Os blocos contêm tarefas que operacionalizam a metodologia. O primeiro bloco, Parametrização e Iniciação, permite que as configurações e os parâmetros necessários sejam definidos. O segundo bloco, Preparação e Mineração, aplica os algoritmos de inteligência artificial para gerar as estatísticas e a descoberta de conhecimento. Por fim, o bloco Marcação e Apresentação, constrói um dashboard com os indicadores para visualização dos eventos de segurança em gráficos e mapas dinâmicos. A metodologia foi implementada por meio de um Bot desenvolvido na linguagem de programação Python e utilizando o banco de dados PostgreSQL.

Dissertação Dez 2020 IME 2020

Uma proposta de levantamento de estatísticas relacionadas à segurança por meio do processamento automatizado de microtextos

Hoje em dia, as redes sociais são uma fonte inesgotável de informação, verdadeira ou falsa, mas sempre relevante... Leia mais

Hoje em dia, as redes sociais são uma fonte inesgotável de informação, verdadeira ou falsa, mas sempre relevante. De uma forma desorganizada, muitas pessoas utilizam esse meio para propagar informações e opiniões que podem ser utilizadas pelo poder público para mapear diversos problemas que muitas vezes não são apresentados em uma forma oficial. Esse trabalho tem por objetivo apresentar uma proposta de metodologia de extração automática de eventos de segurança, tais como confrontos armados, furtos, roubos, dentre outros, reportados nas redes sociais, na forma de microtextos. Espera-se que as informações advindas dessa extração possam auxiliar sistemas de apoio à tomada de decisão de ações públicas.

Artigo Nov 2019 SBSC XV

Copyright © 2022. All Rights Reserved.